Maskinvare kan også hackes

Bidrag fra DigiKeys nordamerikanske redaktører

2019-12-16

I følge en fersk Forbes-artikkel har angrepene på IoT-enheter økt med 300 %, og det er praktisk talt ingen sjanse for at tallet vil gå ned i nær fremtid. Antallet IoT-aktiverte produkter som leveres i dag er ganske overveldende, så det er mange enheter som skal holdes sikre, spesielt når angriperne og angrepsmetodene blir stadig mer avanserte.

Økning i maskinvareangrep

De fleste brukere er kjent med alle de utbredte programvareangrepene, og blir stadig bedre til å holde sikkerhetsprogramvaren oppdatert. I dag er det imidlertid hackere som migrerer til maskinvareangrep. Mikroprosessorer og mikrostyringer er allestedsnærværende, hjemme og i avanserte kritiske systemer, og hackere blir flinkere til å infiltrere dem.

Forsendelser av halvlederenheter oversteg én billion enheter i 2018, ifølge IC Insights, og representerer sårbarheter samt gir en enda større mulighet for åpen og skjult hacking av maskinvare. Utfordringene som maskinvaren presenterer, er på mange måter mer omfattende, mer farlig og vanskeligere enn de som står overfor beskyttelse av programvare.

Det finnes utallige eksempler, inkludert:

- Bruk av en nødstopp-bryter, der en hacker selektivt slår av brikker. Hvis én blokk i en brikke er skadet og hindrer tilgang til systembussen, når ikke dataene andre blokker som deaktiverer systemet.

- Et radiosignal kan sende en nødstopp-kommando til en mikroantenne på en brikke. En tidsinnstilt bombe, som ble programmert da brikken ble opprettet, kan utløse en fullstendig avslutning på et bestemt tidspunkt og dato.

- Når brikker er kompromittert, kan de se ut til å fungere som normalt når de samler inn og overfører data, eller starter skadelig programvare.

- Seagate-harddisker fikk i 2007 to separate trojanere innebygd, og skadelig programvare førte til at harddisken lastet opp data til nettsteder i Beijing.

- Galaxy S4-smarttelefonen ble levert med en forhåndsinstallert trojaner som utgav seg for å være Google Play Store. Angripere fikk tilgang til telefonsamtaler, leste e-poster, fikk tak i økonomisk informasjon og overvåket og lyttet til deg via telefonens kamera og mikrofon.

- Lenovo-PC-er ble forbudt i USA, Storbritannia og Australia på grunn av tilbakevendende sikkerhetsproblemer.

- Nylig diskuterte forskeren Jonathan Brossard en ny belastning av skadelig programvare som er nesten umulig å fjerne. Denne kalles Rakshasa, og et en permanent sikkerhetsproblem som er vanskelig å finne og enda vanskeligere å eliminere.

- Sviktangrep fører til en maskinvarefeil ved å manipulere systemets miljøvariabler, slik at strøm, sensorer for høy temperatur eller klokkesignaler blir avbrutt. Angripere plasserer ondsinnede instruksjoner i behandlingsglippene som oppstår ved svikt.

- Tilbakevendende maskinvareproblemer er spesielt farlig for sikkerhetsmiljøet. Det samme er skadelige maskinvaremodifikasjoner fra interne brukere.

Maskinvareangrep fokuserer på autentiseringstokener, kommunikasjonskomponenter for infrastruktur, overvåking, nettverksutstyr og stadig flere industrielle kontrollsystemer.

Forebygging er nødvendig ved flere faser, inkludert ved oppretting av sikre kretser som bruker alle maskinvareressursene under designperioden, ved spesifisering og sikkerhetsbaserte egenskaper ved produksjon på fabrikk, og med logiske enheter som reduserer angrepsmuligheter etter ferdig produksjon. Realiteten er imidlertid at maskinvaren kan angripes allerede fra designfasen hele veien til levering og bruk.

Bransjen svarer

Ett av de største problemene for implementering av maskinvaresikkerhet er mangel på oppdaterte standarder. US National Institute of Standards and Technology (NIST) SP 800-193 gir retningslinjer for en fleksibel fastvareplattform (PFR) som etablerer sikkerhetsmekanismer for å beskytte og oppdage uautoriserte endringer, og gi bedre beskyttelse mot sikkerhetsglipper.

De sikrer at en RoT (Root of Trust) er etablert på all systemfastvare som gir beskyttelse, detektering og gjenoppretting ved tilfeller av korrupsjon. RoT-enheten må utføre enge operasjoner med egen fastvare og komponenter før oppstart for å samsvare.

Innlemming av bedre sikkerhet

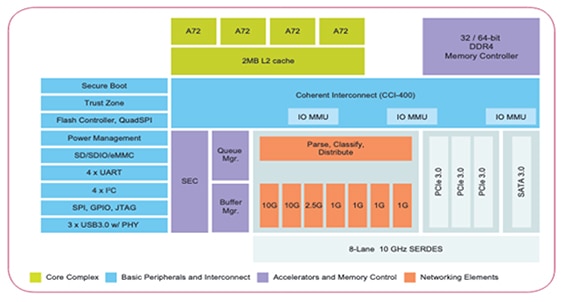

Bransjen svarer tydelig på disse maskinvaretruslene. NXP QorIQ LS1046A- og LS1026A-prosessorer kan for eksempel fokusere på nettverks-, lagrings-, sikkerhets- og industriprogrammer som krever en høytstående CPU med eksepsjonell pakkebehandlingsytelse og høyhastighets grensesnitt. Funksjoner inkluderer Arm TrustZone- og NXP QorIQtrust-arkitektur, sikker oppstart, sikker feilsøking, sabotasjedetektering og sikker nøkkellagring.

Figur 1: LS1046A-blokkdiagrammet viser en høytstående enhet som forbedrer sikkerheten. (Bildekilde: NXP)

Figur 1: LS1046A-blokkdiagrammet viser en høytstående enhet som forbedrer sikkerheten. (Bildekilde: NXP)

ARM TrustZone representerer en systembred tilnærming til innebygd sikkerhet for ARM Cortex-baserte kjerner fra MCU-er til høyytelses mikroprosessorer. Teknologien skaper to miljøer som kjører samtidig på én kjerne: en sikker verden og en ikke-like-sikker (ikke-sikker) verden. Det gjør det mulig for utviklere å sikre systemer fra de laveste nivåene, inkludert oppstartsprosessen. Hvis vi oppretter et sikkerhetsdelsystem, kan vi beskytte ressurser mot programvareangrep og vanlige maskinvareangrep.

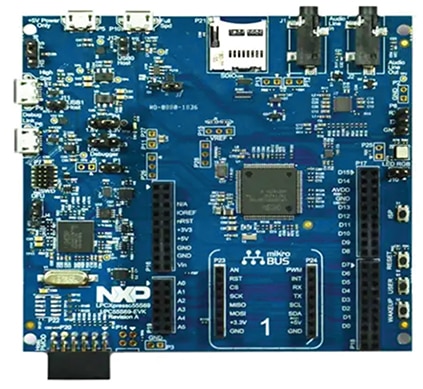

NXP LPC55S6x MCU støtter opptil fire gjenkallende eller sertifikatautoritetsnøkler. RoT etableres ved å lagre SHA-256-numeralalgoritmen (av fire offentlige RoT-nøkler) i et beskyttet Flash-område (PFR). Denne oppgaven blir enklere med NXP LPCXpresso55S69-utviklingskortet som er utviklet spesielt for evaluering og utvikling med LPC55S6x MCU, som er basert på Arm Cortex-M33-arkitekturen (figur 2). Denne prosessorserien med høy ytelse utnytter den nyeste Armv8-M-arkitekturen, og introduserer nye ytelsesnivåer samt avanserte sikkerhetsfunksjoner, inkludert Arm TrustZone og koprosessorutvidelser.

Figur 2: c for innebygde programmer er kjennetegnet på NXP LPCXpresso55S69-utviklingskortet. (Bildekilde: NXP)

Figur 2: c for innebygde programmer er kjennetegnet på NXP LPCXpresso55S69-utviklingskortet. (Bildekilde: NXP)

Akademia hjelper til

Det finnes virkelige trusler mot forsyningskjeden for prosessoren allerede før kunden tar i bruk enheten. Angrep kan forekomme helt fra designoppstarten samt gjennom utviklingen og oppgraderinger. Utfordringene fortsetter, og selskaper er fortsatt usikre på om de vil ta det i bruk, på grunn av prisen på maskinvare kontra programvare. Forbedringer er konsekvente og inkluderer større analysekapasitet, minnebeskyttelse for å avverge databaseinjeksjon, skripting på tvers av nettsteder og bufferoverflyt, sabotasjesikre kabinetter, forbedret sikring og integrering av kryptografiske akseleratorer og sikkerhets-/ytelsesavveininger.

I mellomtiden blir det gjort viktige fremskritt, og bransjen er klar og villig til å raskt begynne å bruke dem. Forskere ved University of Cincinnati og University of Wyoming har nylig opprettet en algoritme som beskytter maskinvaren mot angrep der hackere oppdager strømvariasjoner og elektromagnetisk stråling i enhetens maskinvare. Nå kan hackeren bruke variasjonen til å stjele kryptert informasjon.

Forutsetningen for innsatsen, i henhold til assisterende professor Mike Borowczak (doktorgrad)ved University of Wyoming, var at uansett hvor sikker programvaren er, når maskinvare lekker informasjon, forbigås alle sikkerhetsmekanismene. På grunn av det store antallet enheter som er sårbare mot maskinvareangrep, bruker de små, lette elementene minimalt med strøm, og er laget av ingeniører for å brukes innenfor lave strømbegrensninger. Optimalisering for hastighet, strøm, område og kostnader kan dessverre gå ut over sikkerheten.

Universitetsteamet utviklet en algoritme som forbedrer maskinvaresikkerheten, slik at algoritmen trekker samme mengde strøm i hver syklus, på tvers av alle sykluser. Når angripere har strømsparingsmålinger som de har brukt til sin fordel, kan de ikke lenger gjøre noe med denne informasjonen. Strømforbruket økes kun med 5 % med denne fordelen.

Et bevegelig mål

Sikkerhetsutfordringer og angrep kan sammenlignes med forholdet mellom katt og mus. Er det mulig å bygge et fullstendig sikkerhetssystem? Nei. Selskaper og administrasjonsteamene som styrer dem, må i det minste ta maskinvareangrepene på alvor. Selskaper som ignorerer sikkerhetstiltakene for maskinvare kan miste mye mer enn pengene de har tjent.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.