Slik beskyttes industrielle IoT-konstruksjoner etter til sikkerhetsstandardene ISA/IEC

Bidrag fra DigiKeys nordamerikanske redaktører

2022-12-16

Industrielle enheter kobles raskt til tingenes internett (IoT) for å forbedre effektivitet, sikkerhet og fjernovervåking. Men på grunn av den høye verdien deres, er industrielle IoT-enheter (IIoT) et viktig mål for hackere. Derfor må industridesignere implementere sikkerhetsløsningene nøye, ved hjelp av industristandarder. Industrielle enheter må også stadig oppgradere sine sikkerhetsløsninger med den nyeste teknologien for å beskytte enhetens dataaktiva uten å gå på akkord med sikkerhets- og utviklingskostnader.

Denne artikkelen tar for seg industrisikkerhetsstandarder og -metoder som IEC 62443 og SESIP. Artikkelen tar deretter for seg hvordan IIoT-designere kan oppfylle disse spesifikasjonene ved fra nytte av den industrielle sikkerhetsstrategien fra NXP Semiconductors ved hjelp av mikrokontrolleren EdgeLock Assurance og sikre elementer.

Hva er IEC 62443?

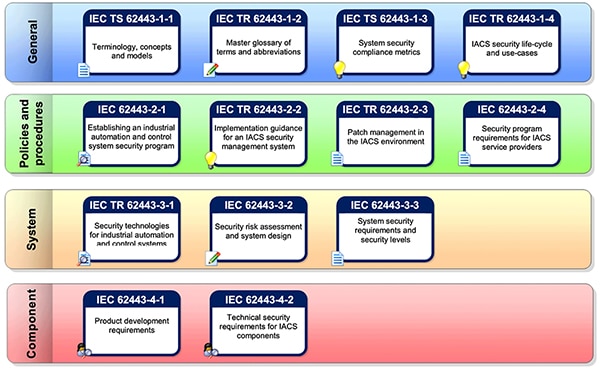

IEC 62443 er en serie standarder utviklet av ISA99-komiteen og har blitt godkjent av International Electrotechnical Commission (IEC). Det gir et fleksibelt sikkerhetsrammeverk som hjelper utviklere med å redusere sikkerhetsmessige sårbarheter i industrielle automatiserings- og styringsystemer. IEC 62443 er delt opp i fire hoveddeler som dekker komponenter, systemer, retningslinjer og prosedyrer, samt generelle spesifikasjoner (figur 1).

Figur 1: IIoT-enheter kan bruke IEC 62443-standardene, som definerer et fleksibelt rammeverk for å redusere sikkerhetsmessige sårbarheter. (Bildekilde: IEC)

Figur 1: IIoT-enheter kan bruke IEC 62443-standardene, som definerer et fleksibelt rammeverk for å redusere sikkerhetsmessige sårbarheter. (Bildekilde: IEC)

Selv om hvert område av IEC 62443 vil være nyttig for IIoT-utviklere, er de to delene som definerer produktutviklingskravene og sikkerhetskravene for komponenter:

- IEC 62443-4-1: Krav til livssyklus ved utvikling av produktsikkerhet

- IEC 62443-4-2: Sikkerhet for industrielle automatiserings- og styringsystemer: Tekniske sikkerhetskrav for IACS-komponenter

IEC 62443-4-1 gir utviklere prosesskravene for sikker produktutvikling og definerer en sikker produktutviklingslivssyklus. Livssyklusen inkluderer definisjon av sikkerhetskrav, sikker design, sikker implementering, verifisering og validering, defekthåndtering, håndtering av korreksjonsrutine og produktutrangering.

IEC 62443-4-2 gir de tekniske sikkerhetskravene for komponenter som utgjør en enhet, for eksempel nettverkskomponenter, vertskomponenter og programvare. Standarden angir sikkerhetsmuligheter som gjør det mulig for en komponent å redusere trusler for et gitt sikkerhetsnivå uten hjelp av kompenserende mottiltak.

Hva er SESIP?

SESIP er en standard for sikkerhetsevaluering for IoT-plattformmetodikk (Security Evaluation Standard for IoT Platform methodology). Det gir en felles og optimalisert tilnærming for å evaluere sikkerheten til tilkoblede produkter som møter det utviklende tingenes internett-økosystemets spesifikke samsvar, sikkerhet, personvern og skalerbarhetsutfordringer.

De primære funksjonene i SESIP er at den:

- leverer en fleksibel og effektiv metode for sikkerhetsevaluering dedikert til å håndtere kompleksiteten i IoT-økosystemet

- driver fram konsistent metodikk ved å tilby en felles og anerkjent metode som kan brukes på tvers av sertifiseringsordninger

- reduserer kompleksitet, kostnader og tid for ferdig produkt ut på markedet (time-to-market) for IoT-interessenter ved å tilby en metode som kan tilordnes andre evalueringsmetoder og som er i samsvar med standarder og forskrifter

- forenkler sertifisering av utstyr ved sammensetning av sertifiserte deler og gjenbruk av sertifisering på tvers av ulike evalueringer

- etablerer en konsekvent og fleksibel måte for IoT-utviklere å demonstrere sikkerhetsevnen til sine IoT-produkter og tjenesteleverandører for å velge et produkt som samsvarer med deres sikkerhetsbehov

EdgeLock Assurance: En helhetlig tilnærming til sikkerhet

For å hjelpe IIoT-utviklere med å dekke enhetens sikkerhetsbehov, har NXP laget en helhetlig tilnærming til sikkerhet, kjent som EdgeLock Assurance. EdgeLock Assurance brukes på NXP-produktlinjer som er utformet for å oppfylle bransjens sikkerhetsstandarder som IEC 62443-4-1. Sikkerhetsmetoden, som er fremhevet i figur 2, kombinerer dokumenterte prosesser og valideringsvurderinger for å hjelpe designere og utviklere med å oppfylle sikkerhetskravene sine – fra produktkonsept til og med utgivelse.

Figur 2: EdgeLock Assurance brukes på NXP-produktlinjer som er utformet for å oppfylle bransjens sikkerhetsstandarder og forenkle livsløpet for sikkerhetsutvikling. (Bildekilde: NXP)

Figur 2: EdgeLock Assurance brukes på NXP-produktlinjer som er utformet for å oppfylle bransjens sikkerhetsstandarder og forenkle livsløpet for sikkerhetsutvikling. (Bildekilde: NXP)

EdgeLock Assurance er utviklet for å bidra til å sikre at enheter er angrepsresistente, følge sikkerhet for design gjennom gjennomganger og vurderinger, overholde industristandarder, og kan sertifiseres i henhold til kriteriene EAL3 eller høyere, eller SESIP L2 eller høyere. I tillegg kan flere mikrokontrollere og løsninger med sikre elementer fra NXP hjelpe industridesignere med å forenkle sikkerhetsløsningene sine og sikre at de oppfyller denne helhetlige tilnærmingen til sikkerhet.

Mikrokontrollere med EdgeLock Assurance for IIoT

Flere forskjellige komponentfamilier fra NXP er for tiden i EdgeLock Assurance-programmet. Disse delene inkluderer LPC5500 og i.MX RT1170.

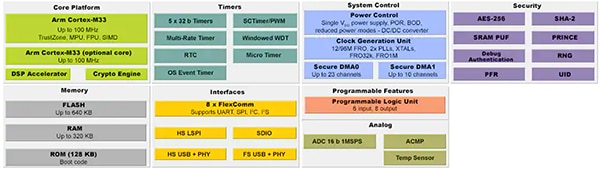

LPC5500-familien bruker Arm® Cortex®-M33-prosessoren som kjører på opptil 100 megahertz (MHz). I tillegg utnytter delene Cortex-M33 maskinvarebaserte sikkerhetsfunksjoner som TrustZone for å gi maskinvareisolasjon for pålitelig programvare, samt minnebeskyttelsesenheter (MPU-er) og en CASPER crypto-co-prosessor for å muliggjøre maskinvareakselerasjon for spesifikke asymmetriske kryptografiske algoritmer. LPC5500-familien støtter også SRAM-funksjoner (Physical Unclonable Functions – PUF) for dstribusjon med betrodd rot (root of trust). Ytterligere funksjoner i LPC5500 er vist i figur 3.

Figur 3: LPC5500 drar nytte av en Arm Cortex-M33 med TrustZone for å aktivere sikker programvare- og programvareimplementering og forskjellige sikkerhetsforbedringer. (Bildekilde: NXP)

Figur 3: LPC5500 drar nytte av en Arm Cortex-M33 med TrustZone for å aktivere sikker programvare- og programvareimplementering og forskjellige sikkerhetsforbedringer. (Bildekilde: NXP)

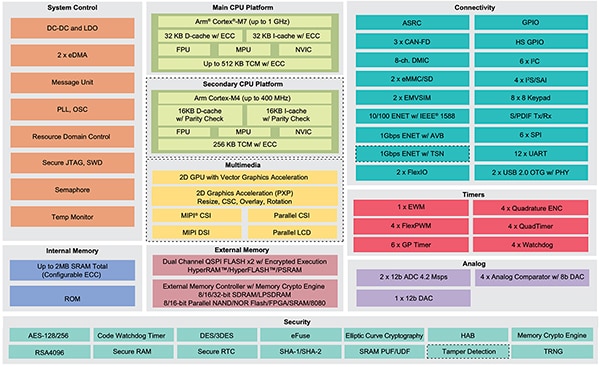

I.MX RT1170 er en crossover-mikrokontroller (MCU) som skyver grensene for mikrokontrollerens prosesseringsmuligheter. Den består av to mikrokontrollerkjerner; en 1 gigahertz (GHz) Arm Cortex-M7 og en 400 MHz Arm Cortex-M4. I tillegg inneholder RT1170 avanserte sikkerhetsfunksjoner som sikker oppstart, krypto med høy ytelse, en innebygd krypteringsmotor og AES-dekryptering underveis. De generelle RT1170-funksjonene kan sees i figur 4.

Figur 4: i.MX RT1170 utnytter høyytelses Arm Cortex-M7- og Cortex-M4-kjerner og avanserte sikkerhetsfunksjoner for å muliggjøre sikre løsninger for IIoT-enheter. (Bildekilde: NXP)

Figur 4: i.MX RT1170 utnytter høyytelses Arm Cortex-M7- og Cortex-M4-kjerner og avanserte sikkerhetsfunksjoner for å muliggjøre sikre løsninger for IIoT-enheter. (Bildekilde: NXP)

For å hjelpe med å «dytte i gang» et prosjekt, gir NXP utviklere flere forskjellige utviklingskort for å prøve ut høyytelsesdelene for å avgjøre om de er egnet for utrustningen sin. For eksempelMIMXRT1170-EVK evalueringssettet har et brett med et bredt spekter av innebygd minne, sensorer og tilkoblingskomponenter for å gjøre det mulig for utviklere å raskt prototyper av industrielle enheter. Utviklere kan deretter utnytte MCUXpresso-programvarepakken og verktøy fra NXP til å utforske sikkerhetsløsningene og -funksjonene som følger med denne serien mikrokontrollere (MCU-er).

NXP sine sikre elementer

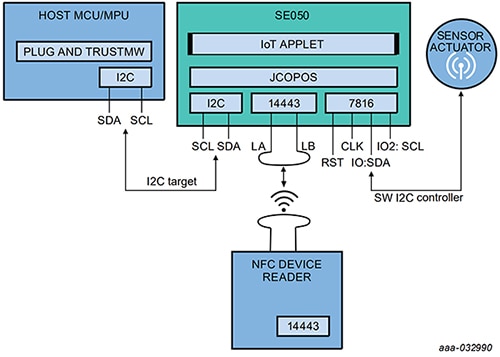

I tillegg til å bruke en EdgeLock Assurance-mikrokontroller, kan IIoT-designere også vurdere å bruke et sikkert element som SE050. Et sikkert element er en klar til bruk IC-nivå med betrodd rot (root of trust) som gir et standard IIoT-system inngangspunkt-til-sky (edge-to-cloud) kapasitet.

SE050 tillater sikker lagring og klargjøring av legitimasjon og utfører kryptografiske operasjoner for sikkerhetskritiske kommunikasjons- og styringsfunksjoner som sikre tilkoblinger til offentlige/private skyer, enhet-til-enhet-autentisering og beskyttelse av sensitive sensordata. I tillegg kommer SE050 med et Java Card-operativsystem og et miniprogram som er optimalisert for IoT-sikkerhetsbruk.

Et eksempel på utrustning kan ses nedenfor i Figur 5. I eksemplet er en sikker sensor koblet til SE050 gjennom et sikkert I² C-grensesnitt. Verts-MCU/MPU kommuniserer med SE050 gjennom et mål-I²C-grensesnitt. SE050 IoT APPLET kan settes opp og leses gjennom en NFC-enhetsleser for å klargjøre enheten. SE050 separerer og beskytter sensoraktuatordataene.

Figur 5: Det sikre SE050-elementet gjør det mulig å lagre og klargjøre legitimasjon på en sikker måte, og utføre kryptografiske operasjoner for sikkerhetskritisk kommunikasjon og styring. (Bildekilde: NXP)

Figur 5: Det sikre SE050-elementet gjør det mulig å lagre og klargjøre legitimasjon på en sikker måte, og utføre kryptografiske operasjoner for sikkerhetskritisk kommunikasjon og styring. (Bildekilde: NXP)

Tips og triks for IIoT-utrustninger

Å sikre en IIoT-enhet er ikke en triviell øvelse. Truslene en enhet møter i dag er trolig svært forskjellige fra truslene som vil bli møtt i morgen. Å sikre et design kan være tidkrevende hvis utviklerne ikke er forsiktige. Nedenfor er flere «tips og triks» som utviklere bør huske på som kan hjelpe dem raskt å optimalisere IoT-utrustningen sin for sikkerhet, for eksempel:

- å bruke mikrokontroller og komponenter som er utviklet for å oppfylle IEC 62443- og SESIP-standardene i designene dine.

- å se på å bruke en enkelt mikrokontrollerkjerne som utnytter TrustZone, for eksempel LPC5500-familien, for energieffektive IoT-enheter.

- å undersøke ved hjelp av en crossover mikrokontroller som i.MX RT1170, for IoT-enheter som krever høyytelses databehandling.

- å utnytte sikre elementer som en ekstra sikkerhetsenhet for å forenkle klargjøring og sikker skykommunikasjon.

- å eksperimentere med ulike sikkerhetsløsninger og alternativer ved hjelp av et utviklingskort. Mange utviklingskort inkluderer sikre elementer i grensesnittet med mikrokontroller som kan brukes til å arbeide gjennom sikkerhetsløsningen tidlig i en prosess.

Konklusjon

IIoT-enheter bringer nye funksjoner og funksjoner til industrielle utrustninger som forbedrer virkningsgrad, sikkerhet og fjernovervåking. Den største trusselen mot disse systemene kommer imidlertid fra sikkerhetsmessige sårbarheter som hackere vil forsøke å utnytte. Som vist kan nye standarder, sertifiseringer og metoder som IEC 62443 og SESIP-implementert på EdgeLock Assurance-mikrokontroller og sikre elementer levert av NXP bidra til å beskytte IIoT-design.

Disclaimer: The opinions, beliefs, and viewpoints expressed by the various authors and/or forum participants on this website do not necessarily reflect the opinions, beliefs, and viewpoints of DigiKey or official policies of DigiKey.